今天和未来几节课的CCNA课程其实是和上一节课息息相关,都是关于安全的具体措施。这节课主要讲端口安全。这节课里port 并不是指TCP或者UDP端口号,而是指的物理接口,接下来可能会写port或者写interface,都是一回事。

端口安全应用在思科的交换机上,允许你对端口进行设置来控制是否允许某个或者某些MAC地址可以连到该端口。如果未授权的设备即MAC地址不匹配的情况出现,那么该端口会进入到err-disabled状态。

如下图所示

如果把端口的 port security功能打开,默认情况下,只允许一个MAC地址。该地址可以手动配置,如果不去手动配置,那么第一个进入该端口的MAC地址将被保存。也可以手动去设置保存MAC地址的数量。

当然,手动设置地址和自动学习地址可以合并起来用。

最早期,port security的目的是允许管理员可以手动设置或者控制进入到网络的设备。但是实际上现在的设备可以轻松的改变自己的MAC地址,因此该功能并不是那么的有效。所以相对来说,限制接入到该端口的MAC数量可能是更加有效的应用。

比如上一节课说的,攻击者可能使用多个机器发送DHCP 请求,然后DHCP服务器会分配大量的地址,导致自己的地址池耗尽,交换机的MAC地址表也会被这一类攻击塞满。这时候使用port security可以避免该情况的发生。

具体配置方法如下,进入到config模式

首先交换机端口默认情况下是 dynamic auto即支持trunk和access两种功能。而port security不能用在trunk上,因此首先要配置access

int g0/1

switchport mode access

switchport port-security

下面这个命令可以查看端口的状态,是 static access 还是其他

do show int g0/1 switchport

而下面这个命令可以查看端口的port security 状态

do show port-security interface g0/1

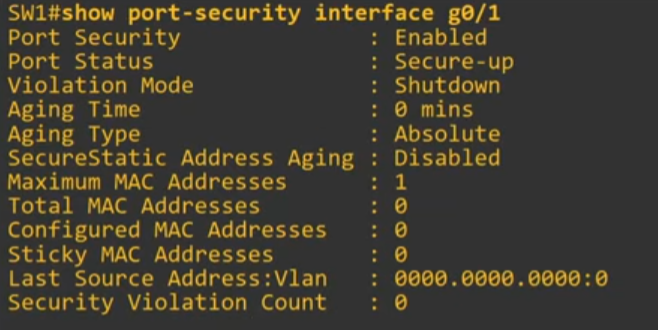

如下图所示,

port secutiry 是打开

.port status是secure-up属于正常

violation mode 是shutdown表示一旦有未授权的mac设备计入,则shutdown该接口

aging time 和type很好理解,用于计时器的

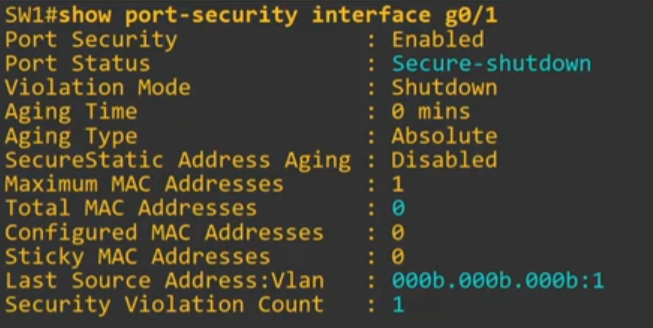

假如该设备接上一个未授权的设备,再输入该命令,则显示

端口被关闭,处于secure shutdown,由于该设备没被授权,则total mac addresses 还是0,最后一个有一个违背的设置,因此显示计数器为1

如下图所示

如果使用show int status可以看到该端口状态变成 err-disabled状态

当该端口处于err-disabled状态后,最简单可以先把未授权设备断开,然后使用 shutdown 然后no shutdown来恢复正常状态。

除了把端口关闭在打开可以恢复正常以外,还有一些其他办法,比如命令

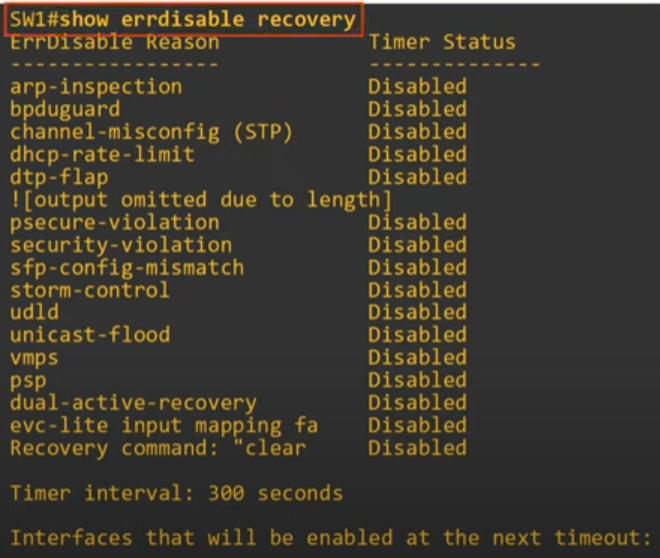

show errdisable recovery

输入该命令后,可以显示出很多状态,如下图所示,可以看到其中psecure-violation是disabled,这个是代表port security的意思,最下面默认的计时器是300秒。假如说我们把端口 recovery功能打开,然后连上了一个未授权设备,该端口进入到err-disabled状态,那么该端口300秒后会自动打开。假如未授权设备还在,则继续关闭,等待下一个300秒。

我们可以手动打开该功能,命令如下

还是进入到config 模式

首先打开psecure-violation功能,

errdisable recovery cause psecure-violation

接下来设置recovery的时间,单位是秒

errdisable recovery interval 180

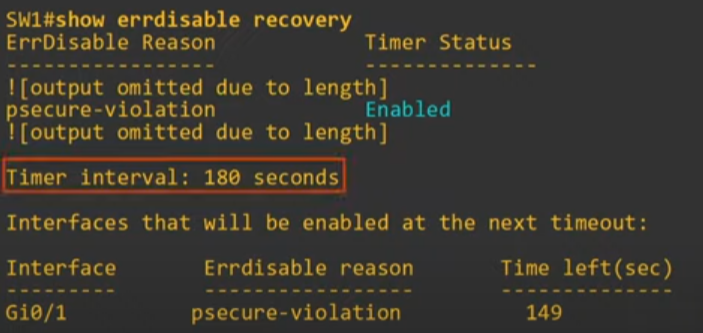

设置后,我们继续查看,可以发现设置发生了变化

如下图所示,端口recovery打开,计时器180秒,下面还可以看到还有多少秒

这里要注意下,假如未授权的设备没被移除,那么端口打开后会继续进入到err-disabled状态,进入到下一个计时器,直到被移除。

默认情况下,遇到未授权的设备,端口会关闭,但是我们可以手动修改这个设置,一共有三种情况

shutdown

这个是默认的状态,一旦未授权的设备接入

端口关闭并且进入到err-disabled的状态

生成系统日志或者SNMP信息

violation 计数器变成1,因为进入到了关闭,因此这里只会永远停留在1

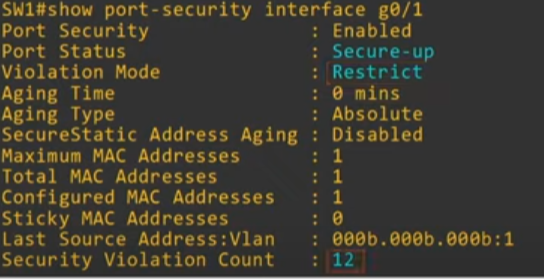

restrict

交换机会把未授权设备的包丢弃掉

端口不会被关闭

系统生成日志或者SNMP信息,每一个未授权的包到达该端口都会生成日志,持续的生成

violation counter会持续的增加,每收到一个未授权的包就会加1

配置方法如下,进入到config 模式

打开端口功能

switchport port-security

设置一个固定的MAC

switchport port-security mac-address 000a:000a:000a

设置为restrict状态

switchport port-security violation restrict

然后接入一个未授权设备,如图所示

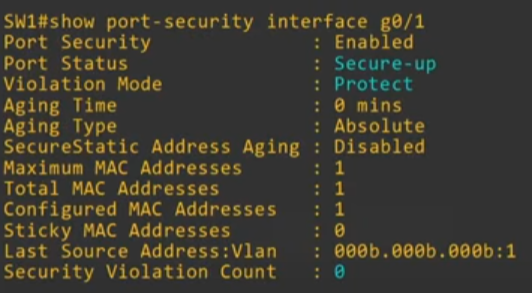

protect

交换机会把未授权设备的包丢弃掉

端口不会关闭

没有日志生成

violation counter也不会变化

配置命令和上面类似,只是把restrict改成protect

接入一个未授权设备后,如图所示

除了这个之外,最开始我们提到了aging功能,默认情况下该功能是关闭的,但是可以手动打开,打开后交换机会自动学习MAC地址,然后一定时间后删掉该地址

删掉改地址的方式也有两种,默认是 absolute,还可以设置为 inactivity

absolute的意思就是一旦学习后,就启动计时器,计时器到达后删除该地址,即使在计时器期间仍然收到过来自改地址的帧也没用,记事起一到就删除,除非重新学习

inactivity的意思就是一旦学习后,就启动计时器,在此期间如果又收到了来自该地址的帧,那么刷新计时器。

配置方法如下

还是进入到 端口模式

首先启动计时器,最后的数字是分钟数

switchport port-security aging time 5

然后可以设置两种模式,最后的选一个参数

switchport port-security aging type absolute/inactivity

这里注意一下

假如启动了aging的方法后,之前通过命令手动配置的mac地址不会被删除,依然保存在配置中,进入到端口后

switchport port-security mac-address x.x.x

如果想让该mac地址也适用aging,那么可以输入下面的命令

switchport port security aging static

除了手动配置或者用aging功能让设备动态学习以外,还有一些方法可以让设备动态学习mac地址,但是不会用计时器来删除

这种模式是 sticky secure mac address,开启命令如下,进入到端口后

switchport port-security mac-address sticky

一旦开启了该命令,那么连接到该设备的MAC地址会被动态学习并且保存到交换机中,且不会被删除,就类似一条一条手动配置一样。

假如之前有动态学习过一些mac地址,那么当前动态学习的地址全部会被保存。与之相反,假如使用了no XXX 命令取消sticky状态,那么保存的mac地址又变成动态学习状态,启动 aging。

这里注意下,sticky学习到的地址不会永久保存,比如使用wr写到启动文件才行

通过刚才的命令可以看到,

sticky和static配置的mac地址会被保存到交换机中处于static状态,不会被删除

而动态学习的就会被保存到交换机处于dynamic状态,有aging,会被删除

下面这个命令可以查看当前的mac地址表

show mac address-table secure

-------------------------------------------------------分隔符-------------------------------------------------------------------

-------------------------------------------------------分隔符-------------------------------------------------------------------

-------------------------------------------------------分隔符-------------------------------------------------------------------

-------------------------------------------------------分隔符-------------------------------------------------------------------

-------------------------------------------------------分隔符-------------------------------------------------------------------

-------------------------------------------------------分隔符-------------------------------------------------------------------

-------------------------------------------------------分隔符-------------------------------------------------------------------

-------------------------------------------------------分隔符-------------------------------------------------------------------

-------------------------------------------------------分隔符-------------------------------------------------------------------

-------------------------------------------------------分隔符-------------------------------------------------------------------

Day 49 Anki Flashcard下载:https://drive.google.com/file/d/1cRqO5I-KHzbaI5Gwfx6vONq0H-Nf9pvO/view?usp=sharing

Day 49 Cisco Packet Tracer 练习题下载:https://drive.google.com/file/d/1MOqYDoNZjP2HulV_veN-3DrY5ufAEllo/view?usp=sharing

Day 49 Cisco Packet Tracer 练习题完成下载:https://drive.google.com/file/d/1GjO4TJ9-ilgqmyKO8AbV6AcY4XYYN3HG/view?usp=sharing

0 条评论