这节课讲数字取证和研究,类似于之前学过的数字取证调查,但是偏理论或者法律部分,又是很枯燥的内容。

首先研究一下网络犯罪,一般认为网络犯罪有许多利息相关方,商业,组织,个人等等,受害者,犯罪分子等等。

但是呢,网络犯罪是很少或者严重被低估报告的,因为公司会考虑到羞耻,尴尬,尊严,甚至压根不知道没意识到。警察也没办法做出一些行为,毕竟都是数字的。新西兰会有一些安全组织报告相关的情况,例如CERTNZ,Netsafe,NCSC,再就是警方,私募投资,银行,四大等

然后一旦发生安全事件,一般由第一负责方来调查,比如NZ警方,安全专家,私人调查者等等,但是无一例外地都是在网络犯罪发生后很久才开始调查。

下面又是扯淡的东西,理解下列术语,问题是这种东西的细节老师从来不讲

下面链接是伊拉克网络武器的新闻

https://www.bbc.com/news/world-us-canada-48735097

和上面一页一样,不讲细节

Response Plans/Playbooks

在出现突发事故后,应该有充分的指导说明,不单单只是识别事故,还得包括如何解决,消除和恢复相关的内容。playbooks就是更进一步,还包括一些特殊操作环境等等。

下面是一个例子,关于敲诈勒索软件的指导书,非常详细

https://www.cisa.gov/stopransomware/ransomware-guide

然后又是数字取证调查的概念之类的

又是定义什么是数字证据,比如文件,邮件,社交媒体内容,元数据等等,证据地址里 cloud也算?然后游戏机里面内容也算,浏览记录,缓冲等等

数字证据是可以被用在法庭上的,但是必须经过验证,证明其是值得信任的,可靠的,完整的证据链必须有,另外还分直接证据和间接证据,直接证据就是既定事实,间接证据就是可以推断给定事实的真相。验证证据则是另外一套不同的法律系统,例如证据是原版还是可靠的复制,是否可以被接纳,验证的过程,工具,方法必须是可经审查的。

证据的可接受性,这个去年的课程讲过,必须保证数字证据从法律和技术角度的可接受性,例如必须得到法律授权去搜查,搜查令等等,证据必须保证完整性,必须是相关的。数字取证调查过程和工具也必须是可经过核查的,巴拉巴拉之类的

又是这个Daubert守则,之前学过

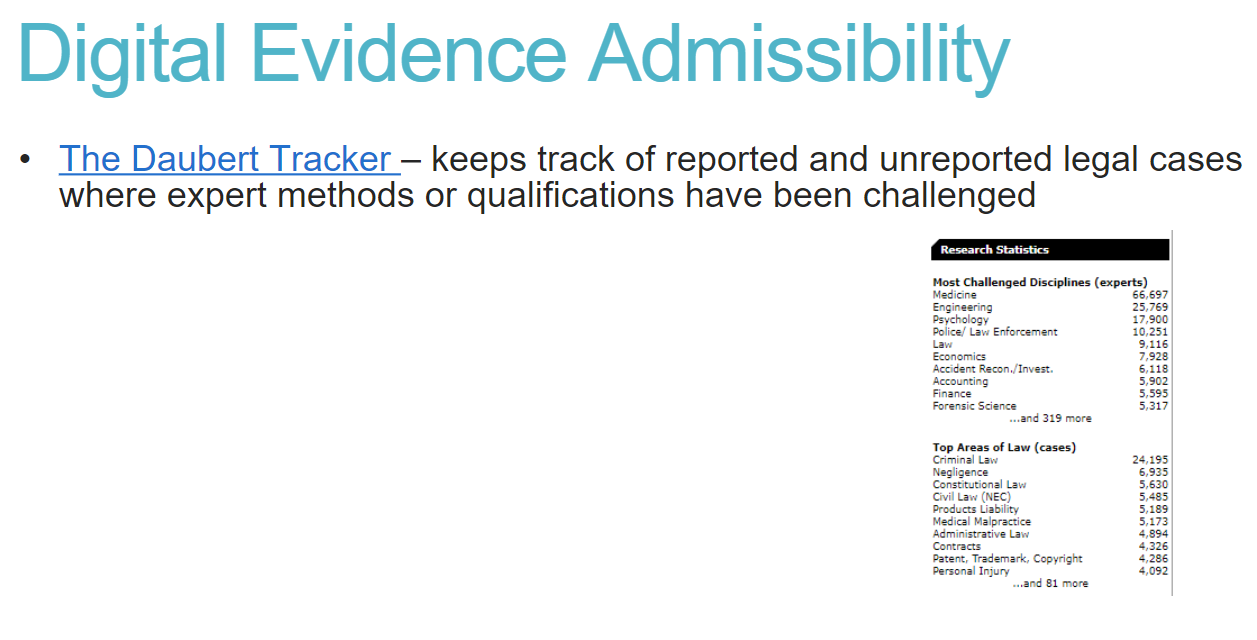

下面链接可以看看,还可以查各种案例,专家的方法等等

https://www.dauberttracker.com/

数字取证调查的过程,

还有很多标准

标准化的优势

目前的挑战

搜索的过程注意事项

审查,分析

报告

问题和挑战

反取证调查和一些新的挑战,比如加密,隐写,代理服务器,洋葱路由器,智能车辆,IOT设备等等

Summary

• The process of digital forensics is the identification, collection, acquisition, preservation, analysis and presenting of digital evidence.

• Digital Evidence must be authenticated to ensure admissibility in a court of law

• The forensic artefacts collected and the forensic tools and methods used are ultimately determined by the devices, operating systems, security features, environment and responder preferences.

最后又是阅读材料,基本都是电子书籍,内容很多。