第二周的理论课部分很是枯燥啊,很多法律和规定的部分,但是Lecturer说可能在最后的考核中出相关题目,所以还是得看一看。

首先老师讲了ENGE817的文章要求,尽量不要选太难得,需要花大量时间精力才能做出来的,也不要选太简单的几分钟就研究明白的。这个文章考察的不是你写的内容多么多么好,多么多么深,而是考察你如何去做研究,如何去设计一个实验等等。我暂时还没想到一个好的点子,待定吧。

接下来老师展示了COMP832课程的一个assignment样本,是多年前一个学生做的。做的很不错,不过他把所有文件放在了一起,我递交的时候要分开,不然会弄乱。

一定要有目录,然后首先是job sheet,那么每一条都要写清楚,年月日和时间,然后action taken部分写你干了什么,不要特别细节,但是要写重点。

然后就是COC表格,这个也是年月日时间都得写。

接下来就是四个软件的对比,一定不要谷歌之类的,一定是要按照自己的研究来写。

接下来就是report部分,要有recovered file的截图,case file,received file summary,每一个file的情况,brief of evidence,以及最后的case summary。

简单给我们看了一下后就立马关闭了,以后再也不给看了。

接下来是枯燥的课堂时间,

那么证据处理流程是非常的严格,有一整套甚至很多套严格的法律要求和规范,

This includes

the gathering of evidence

The processing of evidence

The custody of evidence

The presentation of evidence

The disposal of evidence

这里一共是五个步骤,但是后面提到了四个步骤,所以某一个应该不是必须的。

第一个就是获取证据,Gathering of evidence

1.你得有合法的权利去获取保管证据。比如证据可能丢失或者被破坏,那么警察在有理由的情况下可以叫停某人进行搜查。

2.为了确保证据安全,这些法律给予的权利是很有必要的,并且是及时的。这里讲了一个案例,说警察抓了一个小偷,这个小偷偷了奥克兰火车站储物柜里的东西,警察抓了他但是把东西放回去储物柜了,这个问题就很大,因为往回去就不算盗窃了,应该拍照记录才行。

3.大部分情况下,证据是可以被扣押的,但是必须是法律许可的,或者当事人允许的,再或者有搜查令的。这里举的案例是Sunday roast,所谓的周日烧烤大餐。就是讲的第一例,某个女生被男的拍照然后几年后把照片上传到了色情网站。然后警察申请搜查令才可以去他家搜查他的电脑这么一个事件。

4.假如证据不是合法取得的,那么这个证据可能不能用于法庭上,即无效的。由此产生的一系列证据也有可能被排除在外。特殊情况除外。

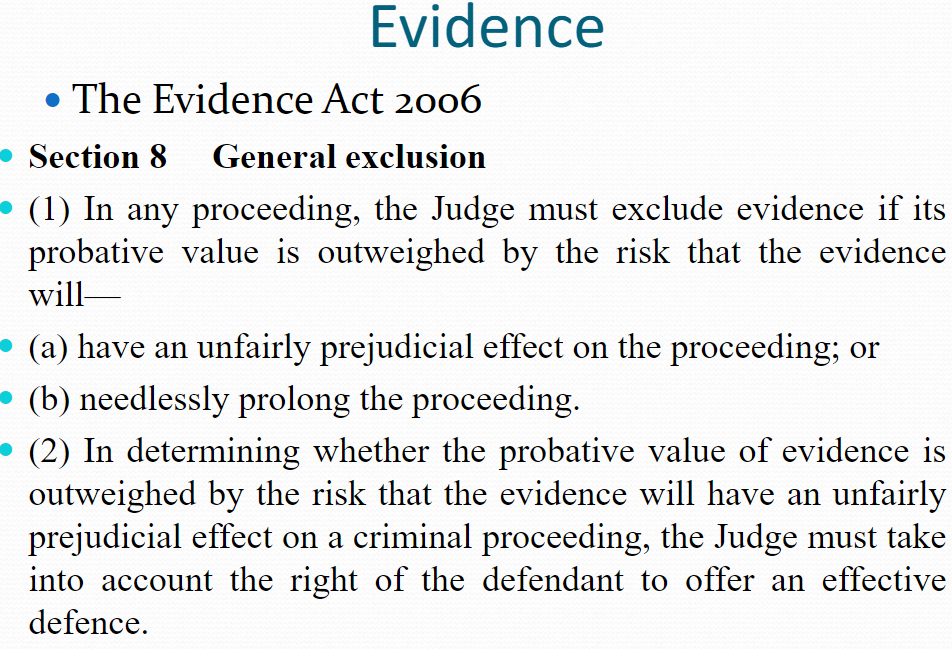

5.接下来就是一系列的法规,听着云山雾罩。证据法规第八部分,一般性例外原则:如果有些证据造成的危害或者风险大于其价值,则不被采纳,比如对诉讼有不公平的影响,或者只不过是无意义的延长诉讼时间。法官再决定该证据是否被采纳时,必须把被告的权利考虑在内。

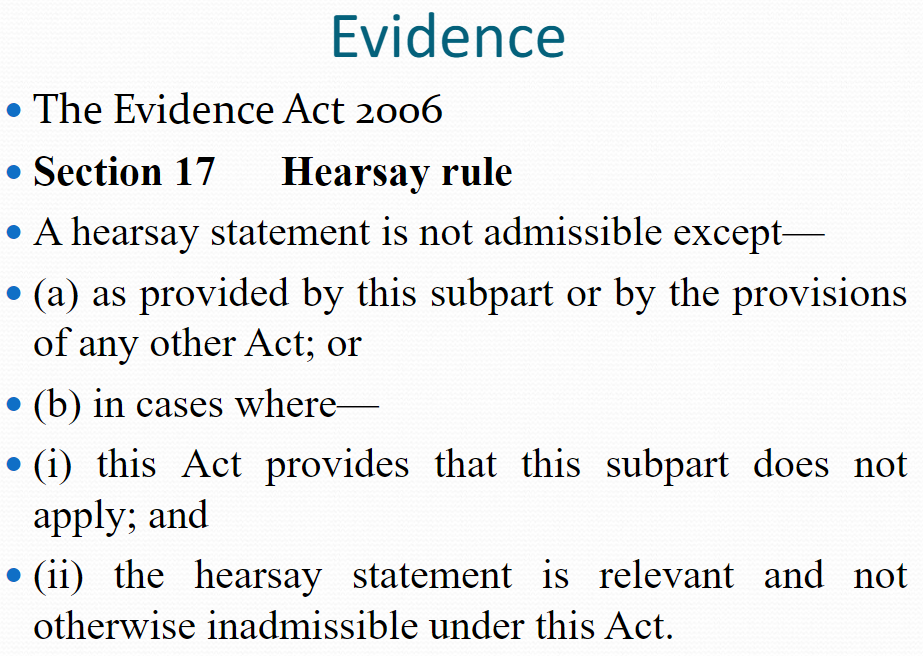

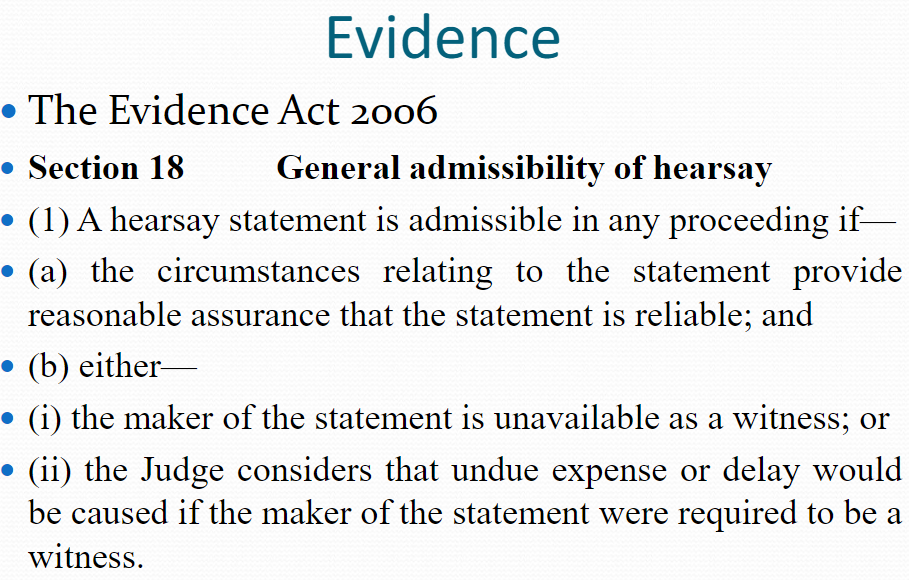

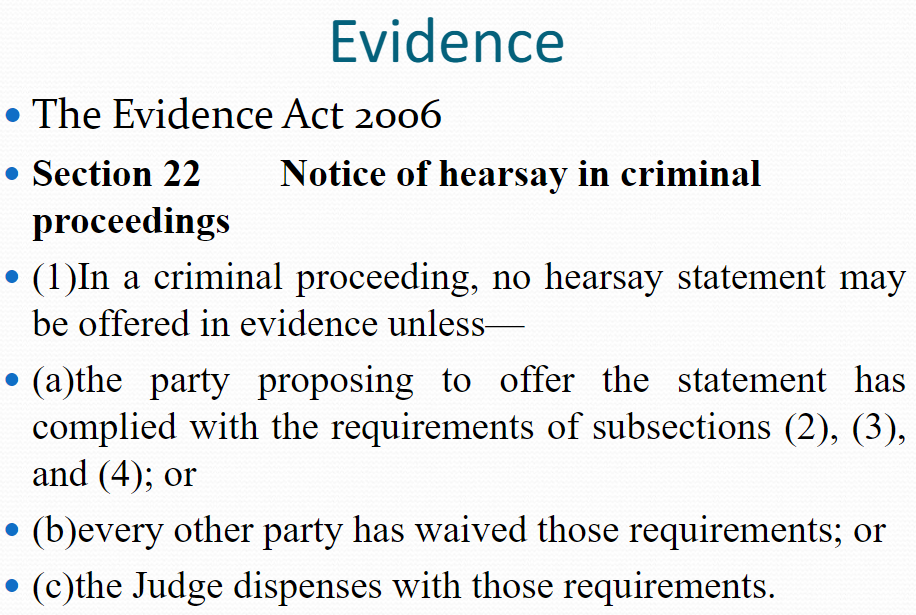

法规第十七,十八,二十二部分。这里大概意思就是大部分传闻不被采纳,除非有特殊情况,比如证明相关传闻是可靠的,并且传闻发起人无法到达作证人或者法官认为让其作证人可能会导致不必要的开支和浪费。刑事基本不采纳传闻,但是特殊情况除外。

6.所以总的来说,不合法或者违规取得的证据大部分情况下都会不被采纳,由此产生的一系列证据也是一样。

第二个就是处理证据,Processing of evidence

1.第一点就是证据收集和处理过程必须让能以胜任的人来操作,必须是接受过培训的。而且整个证据链必须是完整的,不能有中断,不然该证据就是不可靠的。

2.第二点就是所有的处理过程,恢复文件过程必须被记录,比如某年某月某日,恢复什么什么隐藏图片之类的。即使发生错误,比如不小心水撒了导致U盘坏了也要详细记录,而不是制造一个伪造的证据。有错误或者失误可以保证你的名誉,但是制造伪证就问题大了。

所有的证据在呈交到法庭作为证据之前都必须被审查,特别是被告方,而且在法庭上也有有人询问这些证据的相关问题。

之类讲的例子是Jennifer Beard的案例,她被谋杀后,有一家人开车路过然后认为是一个女人在路边睡觉,错过了最佳时间。而谋杀案发生后两周警察再次发现尸体后已经迟了,尸体开始分解。而后续的证据被送到分析处后,工作人员要休假然后忘了这个事情,等想起来后已经是90天后了,那么更加错过了最佳时机。

第三个就是出示证据,Presenting of evidence

控方必须证明他们的案子排除了有理由的怀疑。否则假设被告认为没有确凿的证据,那么可以在证据递交之前申请撤诉。而被告只需要有理由的怀疑即可。

那么接下来是一些指导方针,标准之类的,其中大部分都是美国的,主要记住一个NIST

National Institute of Standards and Technology

还有NIJ

National Institute of Justice

以及SANS

SysAdmin Audit Network and Security

接下来就是讲成为专家证人需要什么

那么然后就是讲每一个组织 NIST NIJ SANS

NIST的文档链接

https://www.nist.gov/digital-evidence

https://toolcatalog.nist.gov/index.php

NIJ的文档链接

https://nij.ojp.gov/topics/articles/new-approaches-digital-evidence-acquisition-and-analysis

SANS的链接,话说SANS现在更多聚焦于cyber security,所以反而可以看看

最后讲了这个Daubert原则,Daubert Principles,后面就是一大堆相关的知识。

The evidence must be collected, stored, analysed and presented following accepted standards and guidelines

这节课的课后资料里有很多,回头要去看一看

理论部分太头疼,主要还是看实验部分,那么这周的实验部分其实可以让作业的一部分开始启动了。

那么首先提一下,这节课讲了四种恢复数据的软件,其中课后作业的一部分就是四个软件的对比,要求是2-3页的内容,但是如果包含了截图什么的,大概10页左右,但是不能超过15页,不需要太细节。

首先了解下数据恢复的原理,其实这个也是老生常谈了,硬盘储存文件并不是单单把文件放某个地方,而是有一个文件储存系统创立一个指针,这个指针指向了硬盘的某一个区域,而这个区域才是真正数据的存储位置。假如我们删除了某个文件,实际上只是把该指针修改了。但是那个被删除文件的真实数据依然在那里。只要没有新的数据覆盖,那么就可以恢复。

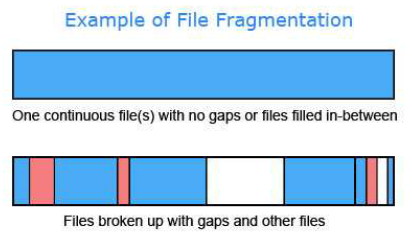

这里有一种情况,比如这个硬盘某些地方文件被删了,那么也就变成了可分配的地址。然后当我们再存储一个很大的文件时候,可能空间不够,那么就需要把文件碎片化放在不同的地址。比如第一部分在011,第二部分可能就是002,类似的情况。文件系统里有这些指针指向这些碎片文件,在之后的访问可以将其重新组装起来。

第二种情况就是某一个文件比如一个600kb的图片,大于最小的块比如512kb(新的系统都是4096kb),那么就需要2个块。而第二个块剩余的位置就是空的,硬盘的文件系统会把这里设置为已分配。那么有技术有能力的黑客可能就利于这一些位置手动储存文件。而这些文件是需要恢复出来的。

第三种情况是,某一个文件比如一个图片被删除了,然后后续可能有新的文件储存在了该图片的数据位置,但是并没有完全覆盖,那么这个图片可能被部分恢复出来。有一些技术好的人可能通过部分图片来计算恢复出剩余部分,比如通过缩略图之类的。

好啦,开始实验部分,我们首先就是安装升级四个软件

1. Foremost

2. Scalpel

3. Photorec

4. Autopsy

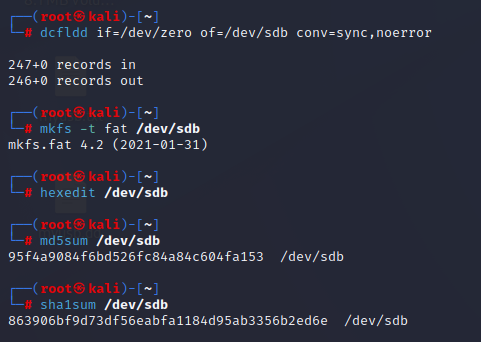

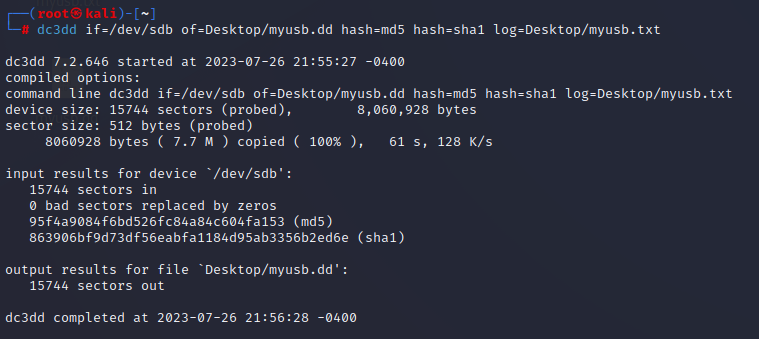

准备工作:找一个U盘写零,然后格式化,确保U盘是空的,然后丢几个文件进去,然后删除2-3个,然后制作dd文件。同时要检查hash值是否匹配。

格式化可以用windows,这里我用了linux的mkfs,这个回头也可以看看

准备工作完成之后开始四个软件的研究:

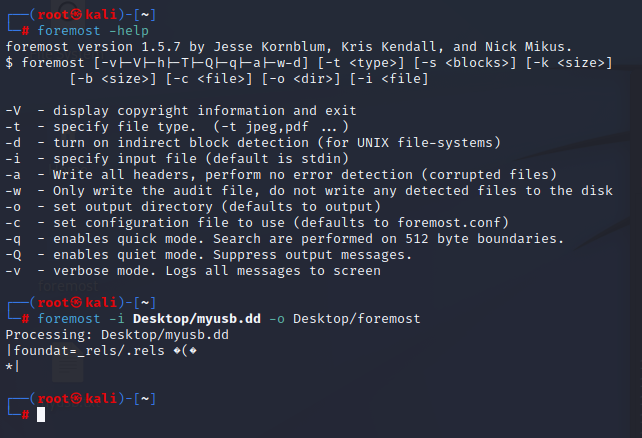

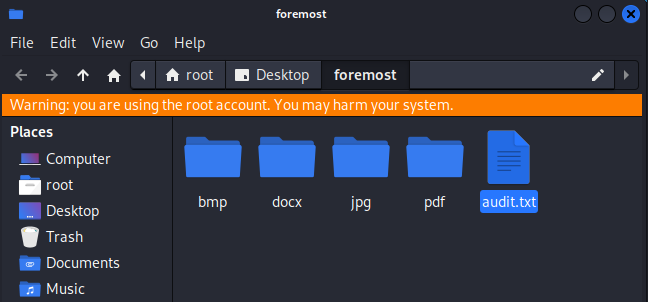

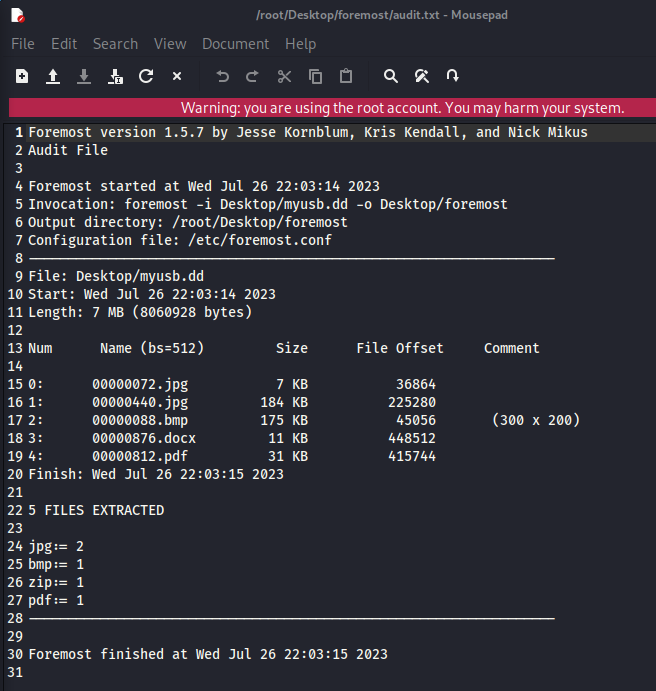

1. Foremost

看上去Foremost的语法参数不多,最基础的应用就是 -i和-o,这样就改个输入和输出路径。-c可以设置配置文件。

恢复出的文件会自动分类放到各个文件夹,其中audit文本文件记录了详细的恢复信息。其中默认配置文件也可以修改,地方在/etc/Foremost.conf

bmp的图片分辨率可以看出来300*200,而jpg文件没解析出来,那么是说jpg分辨率信息不保存在这里吗?需要进一步的研究。

名字全部消失变成了数字,这里数字应该是block的起始位置,然后根据数据大小可以计算一下和最后file offset 能不能对得上。这里就是没有好好练习,这个数字代表是sector的数字,比如每一个sector可能是512bytes,乘以这个数字等于该文件的起始位置,比如图片的FF D8,考试就因为这个就错了,没好好读书就是这样的。

这里发现了一个zip,但是实际上并没有,这里应该是一个word文档才对。

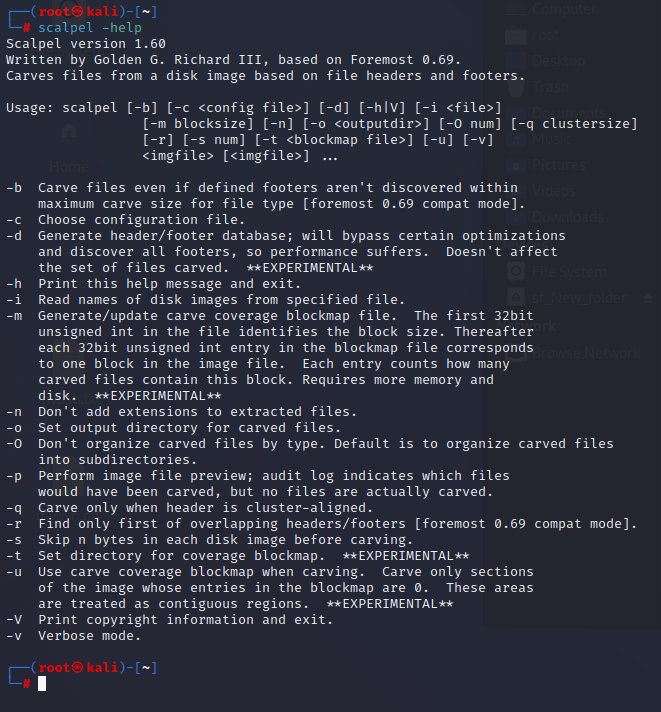

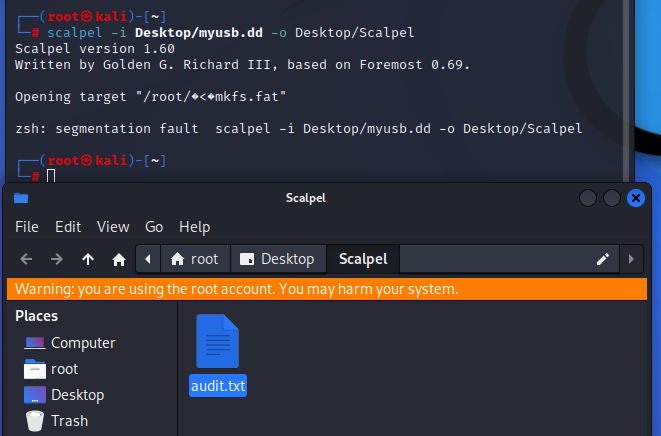

2. Scalpel

命令看上去比Foremost多了不少,需要研究一下,不过输入输出没变化,默认情况下必须修改配置文件,否则一个也恢复不出来。

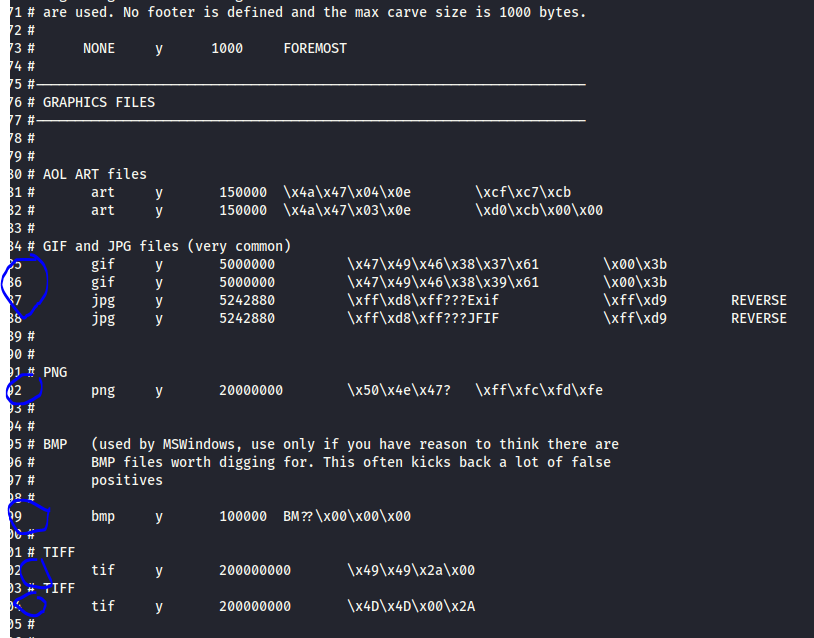

配置文件默认是在/etc/scalpel/scalpel.conf这里,想恢复哪个就把注释符号去掉就行,最后记得保存

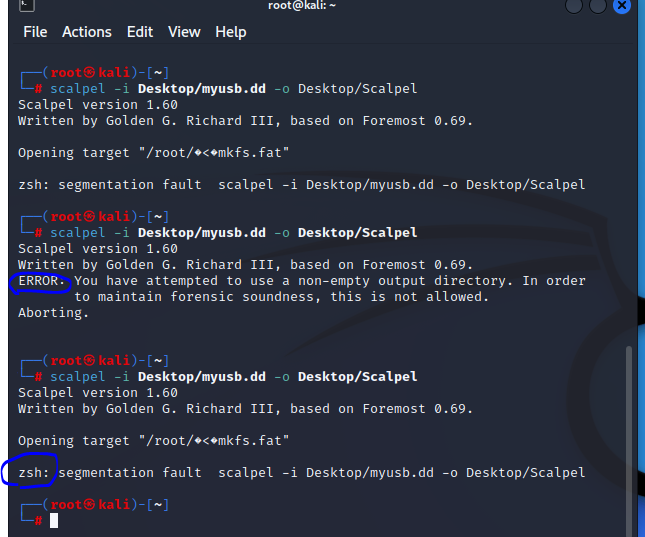

这里我出线了上课时候出线的报错,当时老师也出现了一样的情况,考虑时间问题,当时没有解决。首先必须是空文件夹里才可以,否则会出错,这就是第一个error。

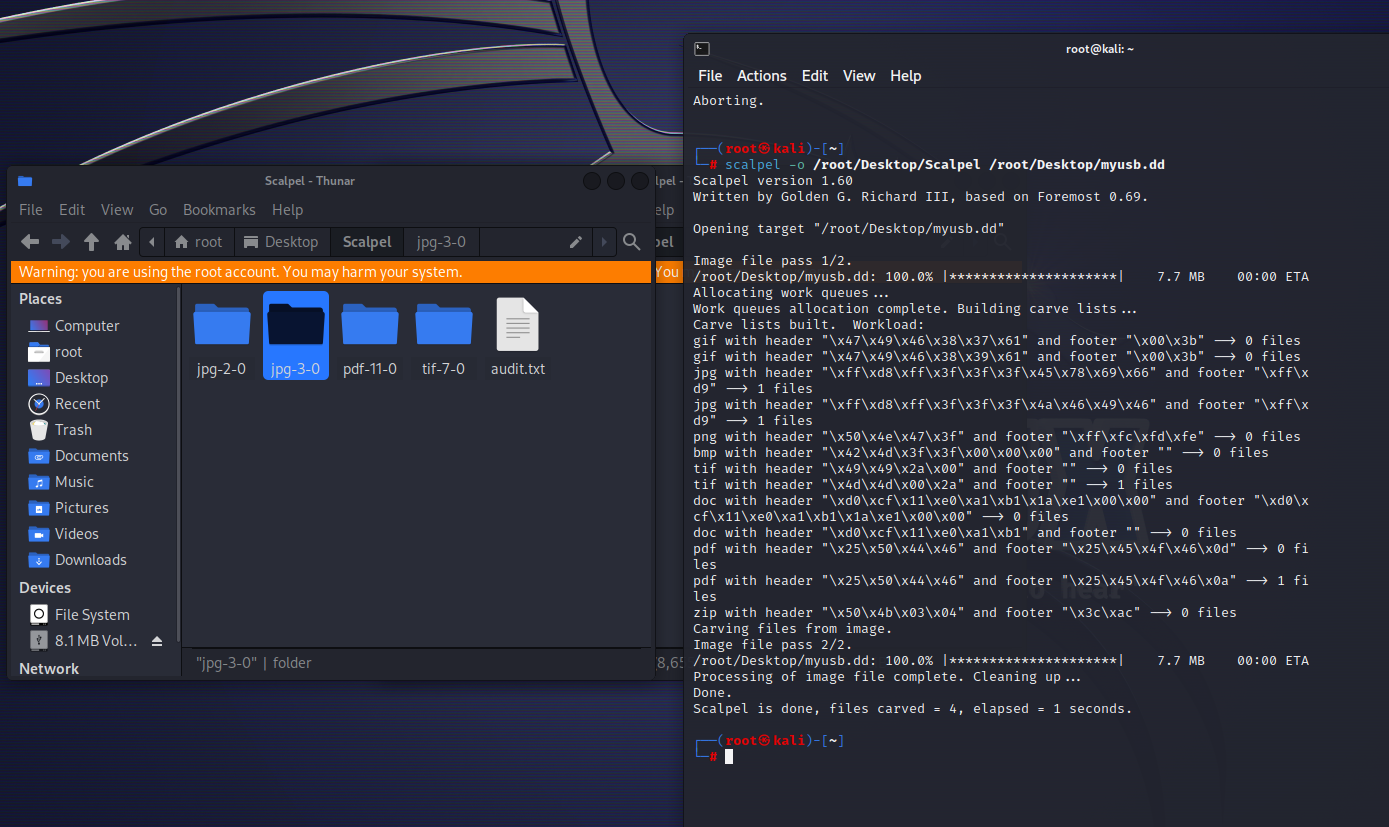

尝试了网上的多种方案,貌似都不行,因此我尝试了kali2023.2版本,问题可以解决,但是这个工具没有把我的word恢复出来,可能是后缀不一样?另外文件名字就是从0 1 2 3 这样恢复顺序命名的,无法知道具体位置。

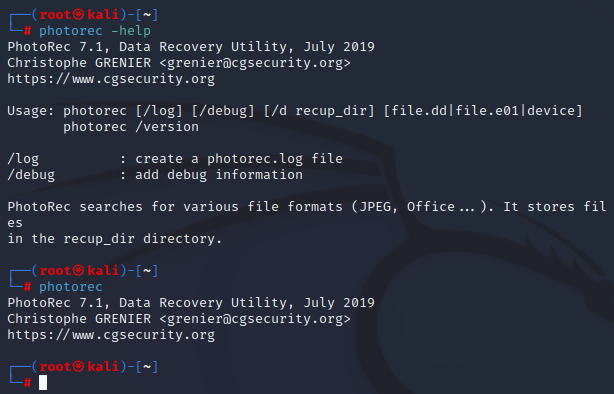

3. Photorec

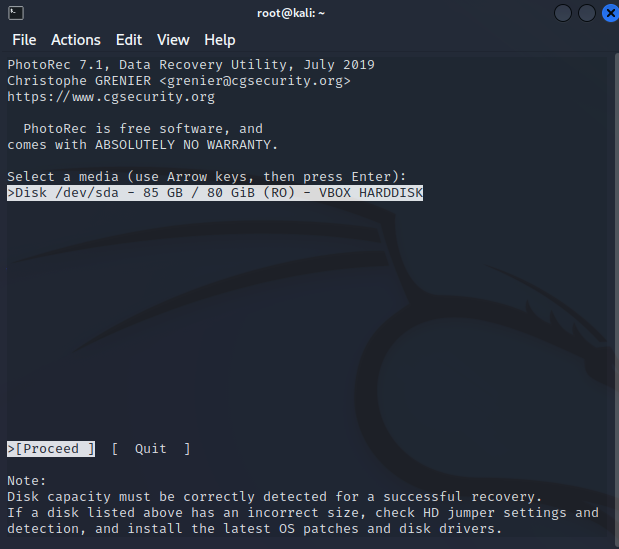

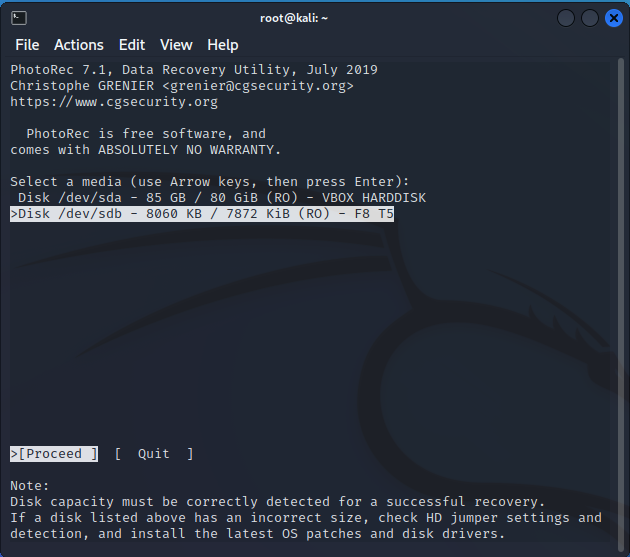

Photorec没什么参数,直接运行然后选择即可,但是默认直接回复U盘或者硬盘,dd文件是需要挂载上去或者添加特殊命令参数才可以,我们三种方式都可以试一试。

首先我们试一试直接从U盘恢复,插入后可以检测到

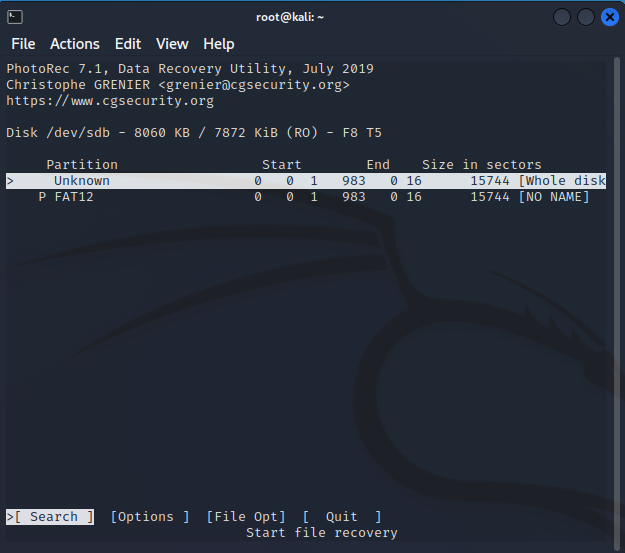

然后可以选择某个分区或者整个,这里我用的8M U盘,也没有分区,因此没有区别。之后我需要用8GU盘在测试一次。

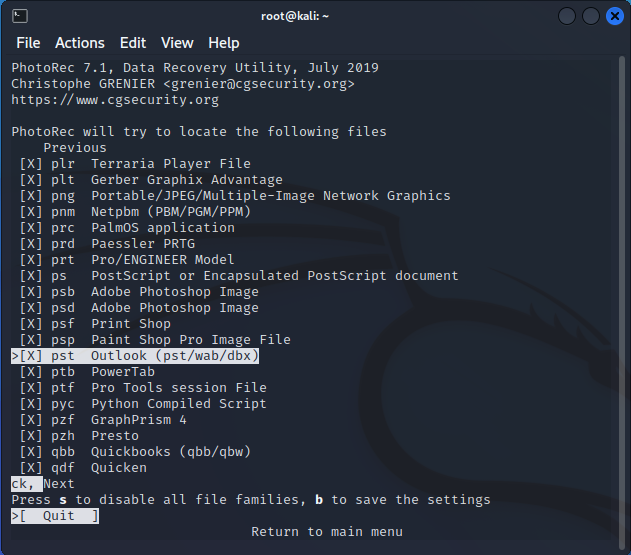

其中File Opt里可以修改要搜索的文件类型,这里很明显比前两个强大了很多

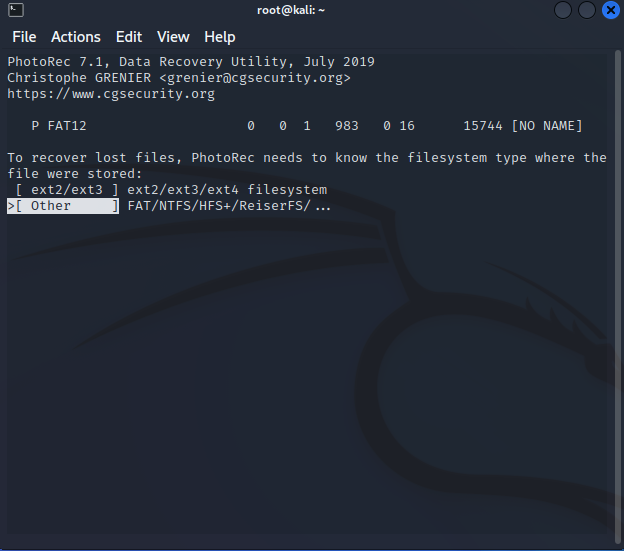

如果选择了search,那么需要确认硬盘文件储存类型,

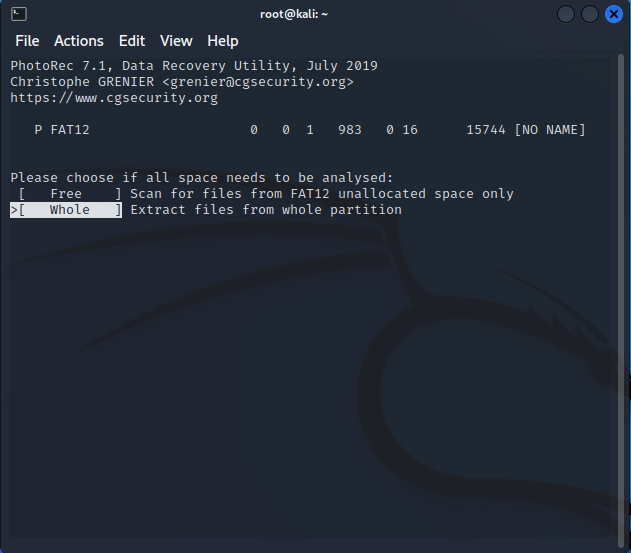

那么接下来可以选择是在整个硬盘内搜索,还是在未分配区域里搜索,如果只搜索未分配区域,那么就是搜索删除掉的文件。

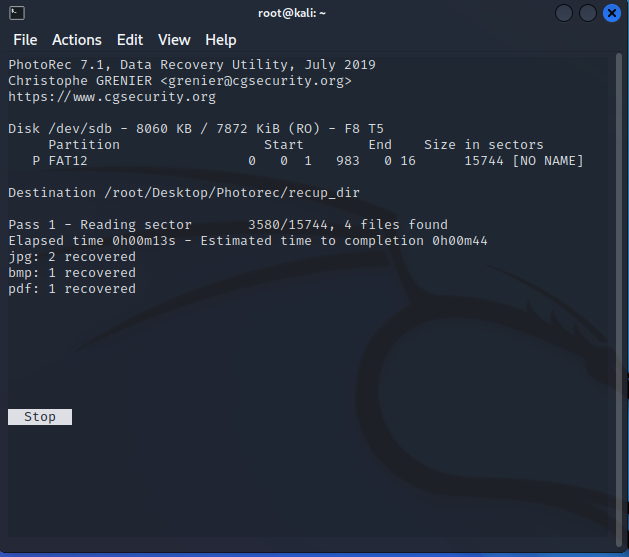

接下来可以选择输出的路径,确认后就开始恢复

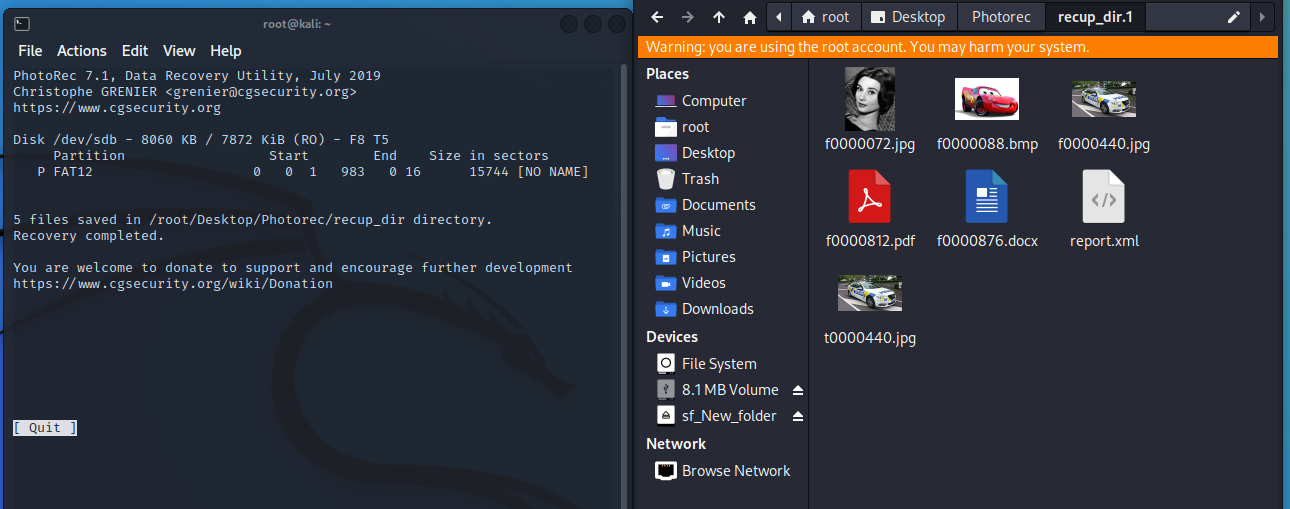

恢复好如下图,

这一个有趣的地方,某一张汽车照片出现了两次,起始位置一样,但是名字一个是f开头,一个是t开头,t那个是缩略图。因此Photorec可以恢复缩略图。

第二个,恢复的详细报告是XML格式,但是默认Kali打开会报错,这里需要研究一下。

此外,因为可以选择只恢复未分配的区域,即删除掉的文件。这样就可以知道哪个文件是删除的,哪个文件是没删除的。

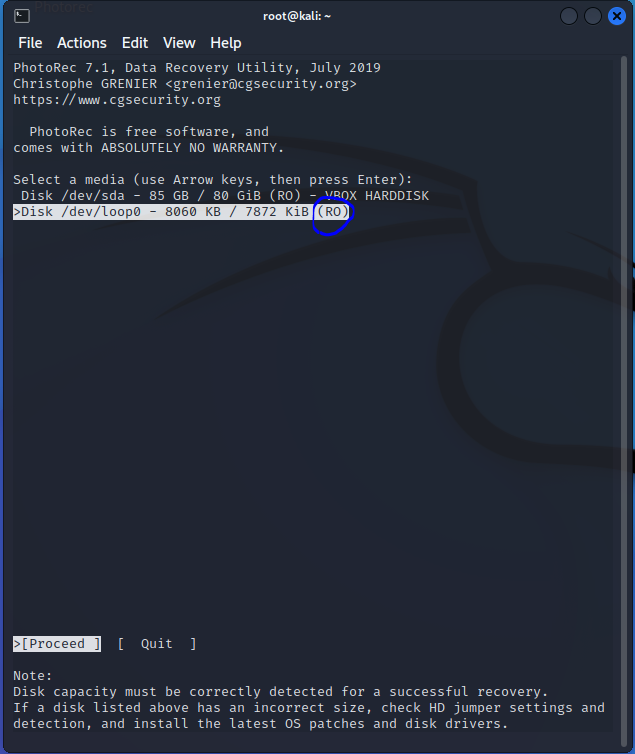

第二个办法,就是把dd文件挂载了再次恢复,

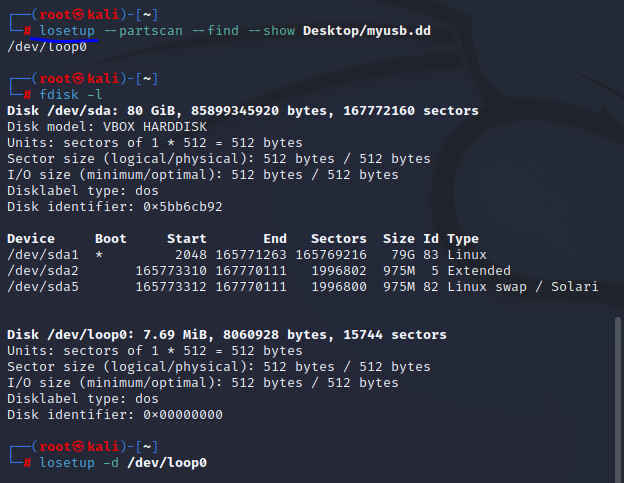

这里利用到linux里 losetup命令,具体细节需要研究。下图为挂载和删除的命令 其中我测试了--show不是必须的

这里注意,dd文件挂载上去会显示RO,意思是只能读取,不可以写入。Read only

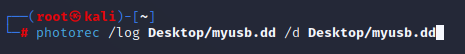

第三种就是直接敲命令,这样可以直接读取dd文件,而且只能看到dd文件

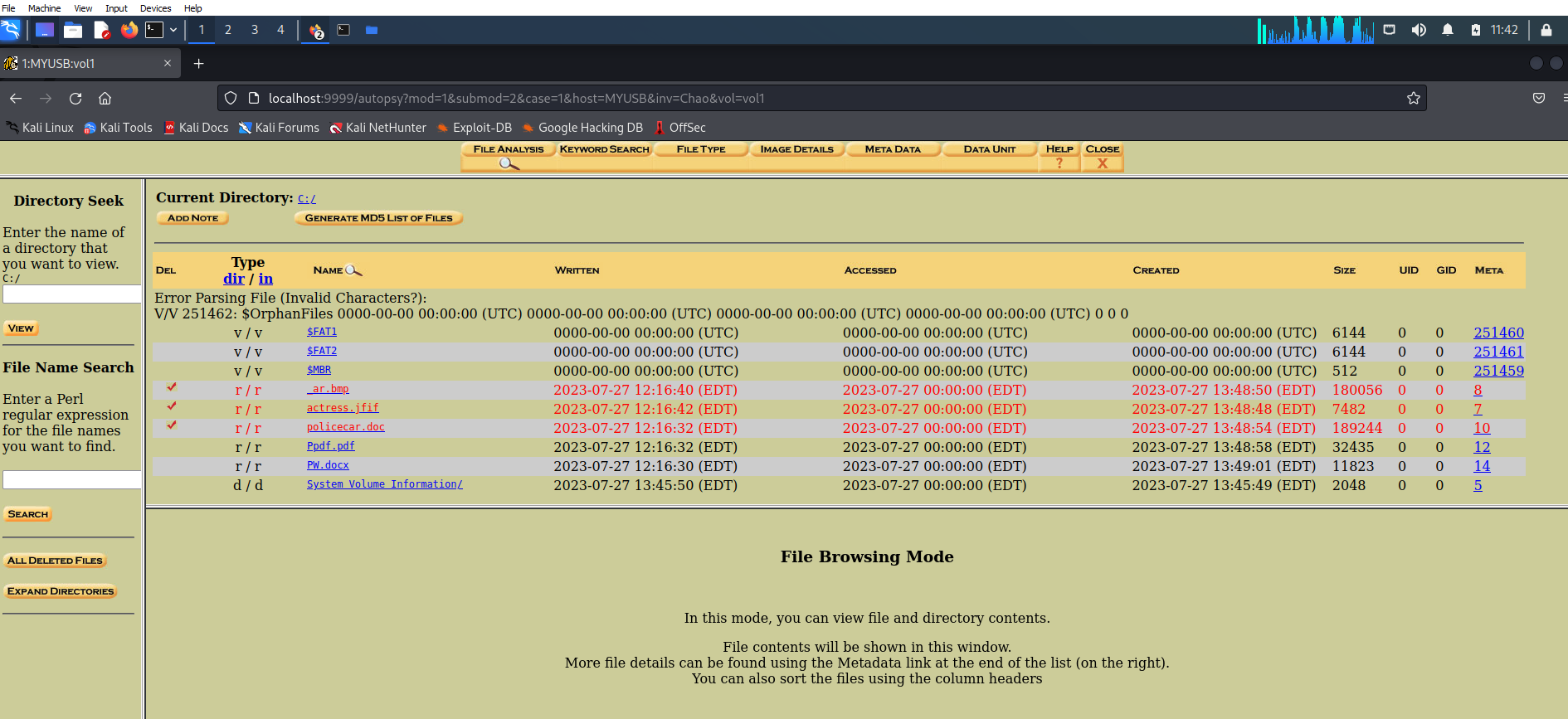

4. Autopsy

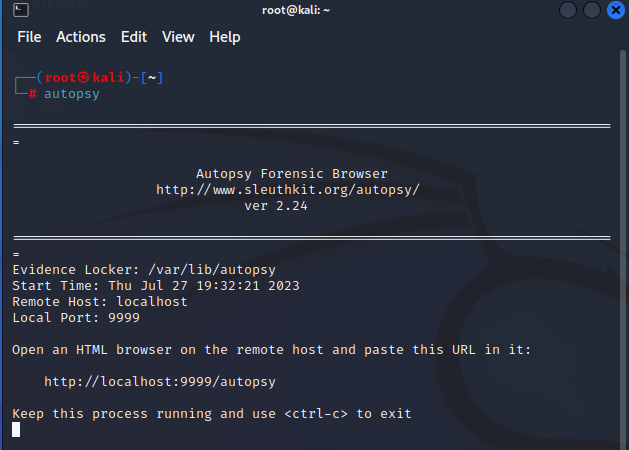

目前看来该软件是最复杂和最强大的,首先输入命令让其运行,然后可以进入链接进行一系列操作

按照步骤一步一步来即可,这里需要研究一下各个选项是啥,我在学校实验室做的前两次就报错了

这里可以看到回复出全部文件,还有很多详细的信息,还可以辨认出是否被删除等等

这里也可以导出文件详细信息等等,需要慢慢研究。

可以查看每一个文件的详细情况,位置,是否删除,导出等等。

但是目前看到的似乎只能一个一个导出,另外文件名居然恢复了。还一个是后缀名被隐藏的文件没有还原。

是否可以一次性导出所有不确定,必须测试出来,是否可以导出所有文件的md5和sha1的值